로그프레소가 2024년 6월 CTI(Cyber Threat Intelligence) 월간 리포트를 발행했다. 로그프레소는 이번 리포트에서 오픈소스 공격 툴을 활용한 APT 공격 사례와 5월에 발생한 다양한 사이버 보안 이슈를 다뤘다. 특히 한국과 인도를 겨냥한 제노RAT(XenoRAT) 및 고스틸러(GoStealer) 공격 사례를 지적했다.

장상근 로그프레소 연구소장은 "최근 APT 공격은 모듈화되고 오픈소스를 활용해 빠르게 변화하고 있다”며, “브라우저에 저장된 크리덴셜 유출을 주요 목적으로 하며, 사전 정보를 충분히 확보한 후 공격을 수행해 효율성을 강화하고 있다"고 전했다.

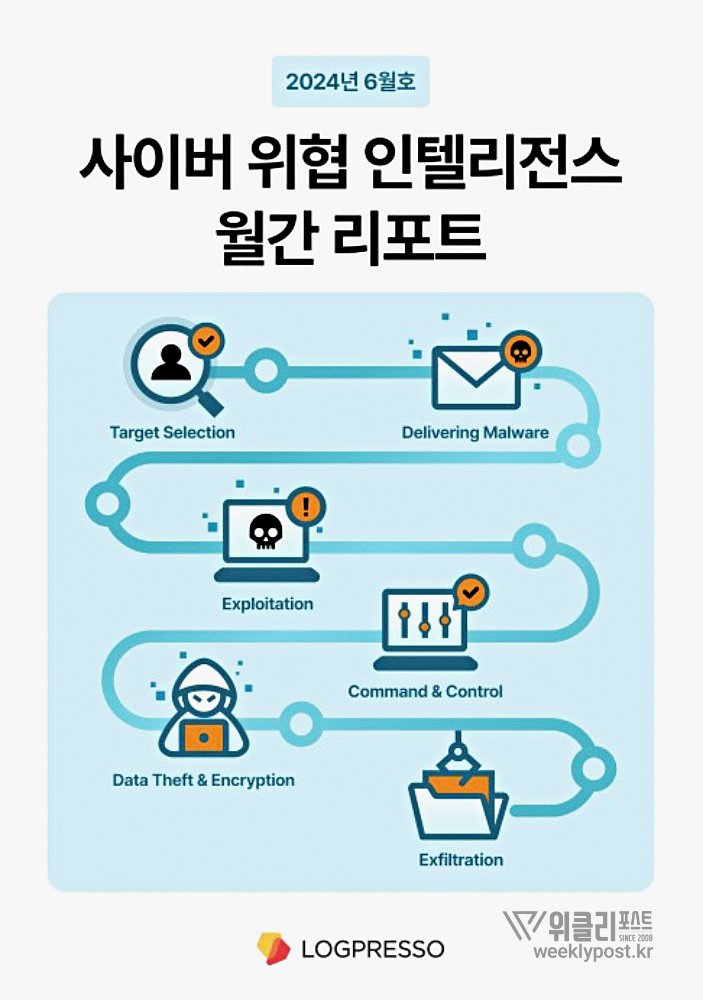

APT(Advanced Persistent Threat)는 대상 조직의 보안을 저해하거나 중요 정보를 유출하는 것을 목적으로 하는 고도로 정교하고 지속적인 공격을 의미한다. 과거에는 특정 목적을 위해 악성코드 빌더를 이용해 관리자 권한을 확보하는 것이 주를 이루었다. 그러나 최근에는 오픈소스 공격 툴을 함께 활용하는 방식으로 변화하고 있다.

특히 남아시아를 타겟으로 한 APT 공격 조직은 공격 대상의 브라우저 접근 정보와 크리덴셜을 추출하기 위해 특정 사용자를 식별해 공격을 감행하고 있다. 이들은 오픈소스 툴을 이용해 악성코드를 제작하고, 정상적인 서비스를 통해 정보를 유출하고 있다.

인도 공군을 대상으로 한 공격 사례에서는 깃허브에 공개된 고스틸러(GoStealer) 코드를 기반으로 제작된 악성코드를 이용해 정보를 수집하고, 정상적인 슬랙(Slack) 서비스 채널을 통해 데이터를 유출했다. 공격자는 인도 공군에서 관심을 보일 만한 내용을 첨부파일로 보내 실행을 유도했으며, PDF 파일로 위장한 악성코드를 통해 브라우저에 저장된 쿠키와 로그인 자격 증명을 추출했다.

로그프레소는 증가하고 있는 APT 공격에 효과적으로 대응하기 위해 CTI 서비스를 통해 즉각적인 탐지 체계를 구축하고, 신규 도메인에 대한 탐지 및 차단 규정을 마련할 것을 권고했다. 또한 메일에 첨부된 압축 파일에 대한 관리와 검증 체계를 갖출 것을 강조했다.

지난 6월 CTI 리포트에서 인도의 크리덴셜 유출 실태를 다루었으며, 인도 사용자들의 크리덴셜 정보가 약 19억 건 유출된 사례를 수집해 분석했다. 이 중 74%가 여권이나 세금 등 공공서비스 접속 시 이용하는 크리덴셜로, 개인정보가 함께 노출됐을 가능성이 높다.

이번 리포트에는 프랑스 체육부 장관의 소셜 미디어 계정 해킹, 가상사설망을 통한 사이버 공격, 해적판 소프트웨어로 유포되는 멀웨어, 성심당 온라인 쇼핑몰 해킹, 전자서명 서비스 위장 피싱 공격 등 다양한 사이버 보안 이슈도 포함됐다.

CTI는 사이버 공격 관련 정보를 수집하고 분석해 사이버 위협에 신속하고 정확하게 대응하기 위한 정보다. 로그프레소는 현재 4억 7백만 건 이상의 침해 지표(IoC)와 1,723억 건 이상의 개인정보 정보(PI)를 보유하고 있으며, 실시간으로 전 세계의 보안 위협 정보를 수집하고 추적 중이다. 수집된 정보는 자사 SIEM(Security Information and Event Management, 통합보안관제) 및 SOAR(Security Orchestration, Automation and Response, 보안운영자동화) 솔루션과 동기화해 실시간으로 활용할 수 있다.

By 기사제보 및 정정요청 = PRESS@weeklypost.kr

〈저작권자ⓒ 위클리포스트, 무단전재 및 재배포 금지〉

Tag

#로그프레소